5 Tipps zum Active Directory

Viele Monitoring- und Reporting-Aufgaben im Active Directory lassen sich mit den von Microsoft bereitgestellten Bordmitteln nicht oder nur umständlich bewerkstelligen. Deutlich einfacher geht es mit speziellen Management-Lösungen wie ADAudit Plus oder ADManager Plus von ManageEngine.

Die folgende Auswahl an Tipps zeigt, wie umfassend die Möglichkeiten der Lösungen sind – und wie IT-Administratoren ganz konkret vom Einsatz dieser Lösungen profitieren können:

Tipp 1: Ablaufdatum von User-Accounts überwachen

Tipp 2: Automatische Benachrichtigung, wenn sich der Chef aussperrt

Tipp 3: Benutzerrechte auf Windows-Servern sichern

Tipp 4: Änderungen von Benutzerrechten überwachen

Tipp 5: Gesperrte Service-Accounts aufspüren

Weitere Tipps & Infos rund um das Active Directory und die AD-Lösungen von ManageEngine finden Sie hier:

Tipp 1: Ablaufdatum von User-Accounts überwachen

Benutzer-Accounts, die nur für einen bestimmten Zeitraum benötigt werden, lassen sich im Active Directory mit einem Ablaufdatum versehen. Trotzdem sollten Administratoren zeitlich befristete Accounts im Blick behalten und nicht mehr benötigte Konten regelmäßig löschen, um die Angriffsfläche für Hacker so gering wie möglich zu halten. Mit den von Microsoft bereitgestellten AD-Werkzeugen ist das Aufspüren abgelaufener Accounts allerdings mühsam und zeitaufwändig.

Deutlich einfacher und schneller klappt es mit ADManager Plus von ManageEngine:

- Der sogenannte „All Users Report“ listet die Attribute aller AD-User auf. Sie können ihn quasi per Knopfdruck erstellen und ggf. ausdrucken.

- Mit wenigen Klicks können Sie anschließend die Spalten auswählen, die angezeigt werden sollen. Im unserem Beispiel wären das:

- „Account Name“

- „Account Expiry Time“

- Fertig: ADManager Plus zeigt Ihnen eine Übersicht an, welches Konto wann abläuft.

Zusatztipp:

ADManager Plus bietet neben einer Komplettübersicht aller Accounts auch den vorkonfigurierten Bericht „Account Expired Users“. Dieser enthält nur die Benutzerkonten, die bereits abgelaufen sind.

Tipp 2: Automatische Benachrichtigung, wenn sich der Chef aussperrt

Ein Anruf vom Vorstandsvorsitzenden oder Geschäftsführer, der sich nicht in seinen Benutzer-Account einloggen kann: auf diese Erfahrung würden die meisten Helpdesk-Mitarbeiter wahrscheinlich gerne verzichten.

Mit ADAudit Plus können Sie derartige Anrufe einfach vermeiden: Richten Sie sich einfach mit wenigen Klicks einen benutzerdefinierten Alarm ein, der Sie automatisch informiert, sobald ein bestimmtes Benutzerkonto gesperrt wurde (Anleitung siehe unten). So lässt sich der betroffene Account meist entsperren, bevor die Führungskraft überhaupt merkt, dass das gewohnte Login nicht mehr funktioniert.

Alarmierung bei Sperrung von Executive-Accounts

Zur Einrichtung des Alarms sind in ADAudit Plus lediglich zwei Schritte erforderlich:

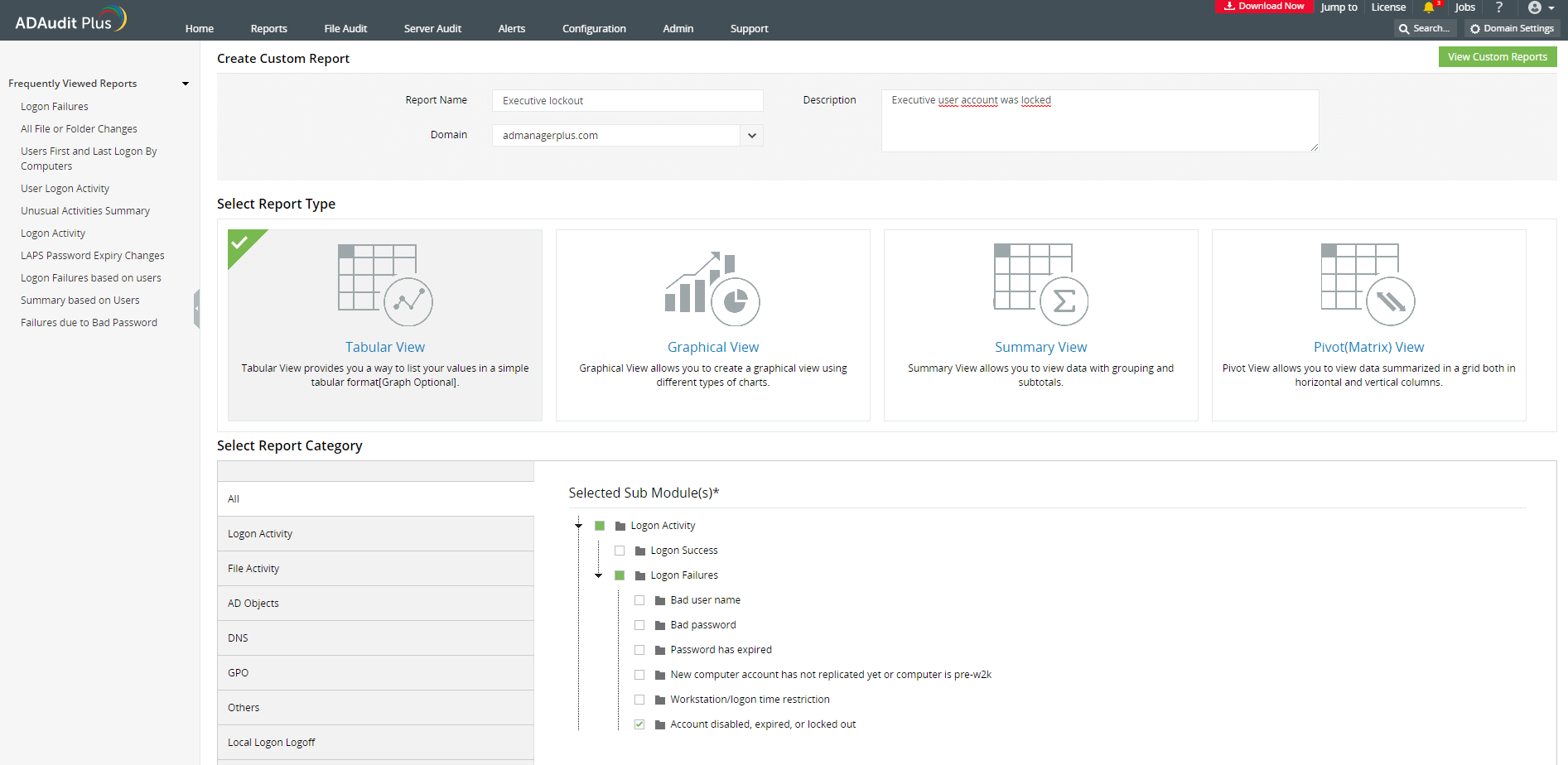

1. Benutzerdefinierten Report erstellen

- Legen Sie im Bereich „Admin/Administration/Custom Reports“ einen neuen Report („Create Custom Report“) an, vergeben Sie einen Namen und geben Sie eine kurze Beschreibung ein.

- Wählen Sie den gewünschten Reporttyp aus und wählen Sie in der Kategorie „Logon Activity“ das Untermodul „Account disabled, expired, or locked out“ aus.

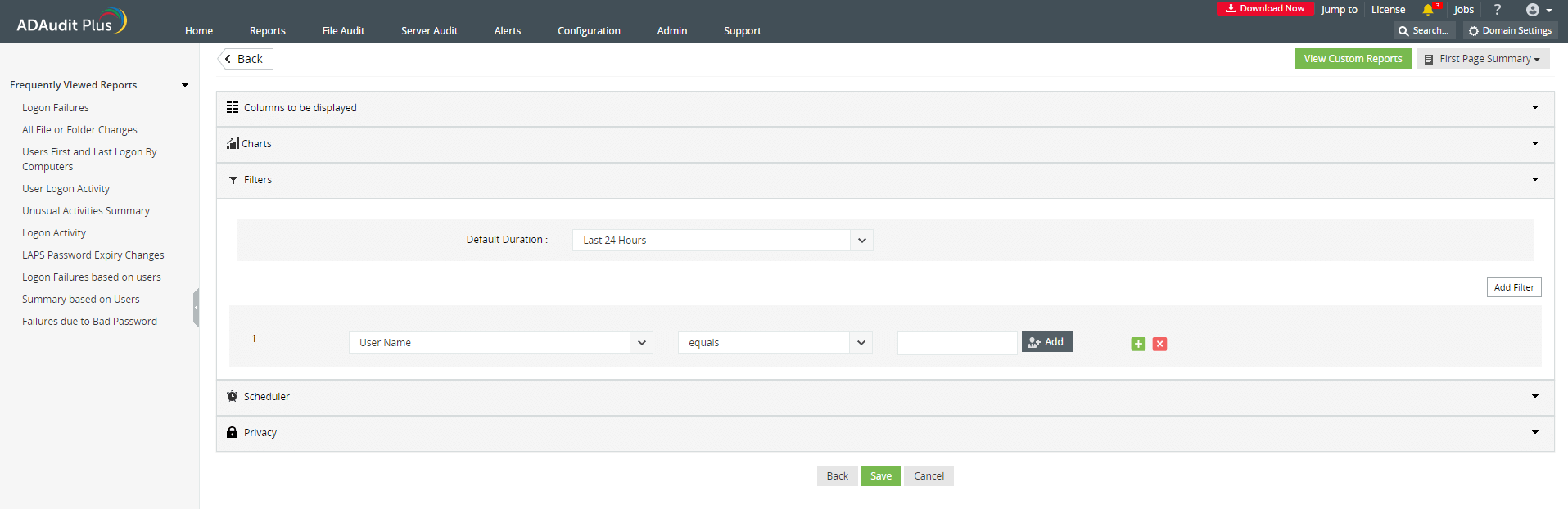

- Klicken Sie auf „Next“ und fügen Sie unter „Filters“ einen neuen Filter hinzu. Anschließend wählen Sie die für Sie relevanten Anwender, Gruppen oder Organisationseinheiten (OU) aus.

- Bei Bedarf können Sie jetzt noch Änderungen an den im Report enthaltenen Spalten, der Darstellungsart oder der Sichtbarkeit vornehmen und den Report terminieren.

- Klicken Sie auf „Save“.

2. Verknüpfung mit einem benutzerdefinierten Alarm

- Anschließend erstellen Sie im Bereich „Configuration“ unter „Alert Profiles/Create Alert Profile“ einen neuen Alert, vergeben einen Namen und verknüpfen diesen mit dem gerade angelegten Report.

- Bei Bedarf können Sie im Feld „Alert Message“ einen individuellen Nachrichtentext einfügen, der im Alarm angezeigt werden soll.

- Zum Schluss können Sie noch auswählen, ob der Alarm nur auf dem Dashboard von ADAudit angezeigt oder auch per E-Mail versendet werden soll.

Zusatztipp:

Mit ADAudit Plus können Sie sich für nahezu alle Änderungen an AD-Objekten Alarme einrichten. Dabei können Sie genau festlegen, welche Anwender, Gruppen oder Organisationseinheiten (OU) beobachtet werden sollen. So erhalten Sie nur die Informationen, die Sie wirklich benötigen.

Tipp 3: Benutzerrechte auf Windows-Servern sichern

Auf jedem Windows-Server lassen sich mehr als 35 verschiedene Benutzerrechte einstellen bzw. konfigurieren. Administratoren sollten daher genau wissen, welche davon bei Beeinträchtigungen die größten Auswirkungen auf den Geschäftsbetrieb haben.

Das können Sie folgendermaßen herausfinden:

- Lassen Sie sich für jeden Server eine Liste mit den aktuellen Benutzerrechten anzeigen. Dazu gibt es verschiedene Möglichkeiten, eine davon ist die Eingabe des Befehls „Secpol.msc“ im Menü „Ausführen“.

- Die angezeigte Liste enthält die lokalen Sicherheitsrichtlinien inklusive aller auf dem Server konfigurierten User-Rechte. Mit einem Rechtsklick auf den Knoten „User Rights Assignments“ können Sie die Übersicht als Liste exportieren und abspeichern.

Obwohl alle Benutzerrechte wichtig sind, scheinen – so die Erfahrung des Active-Directory-Experten Derek Melber – folgende besonders große Auswirkungen auf den Server zu haben:

- Herunterfahren des Systems

- Erzwungenes Herunterfahren von einem Remote-System aus

- Anmelden als Stapelverarbeitungsauftrag

- Anmelden als Dienst

- Lokal anmelden zulassen

- Als Teil des Betriebssystem handeln

- Wiederherstellen von Dateien und Verzeichnissen

- Für Delegierungszwecke vertrauen

- Sicherheitsüberprüfung generieren

- Laden und Entfernen von Gerätetreibern

- Verwalten von Überwachungs- und Sicherheitsprotokollen

- Prozessebenen-Token ersetzen

- Synchronisieren von Verzeichnisdienstdaten

- Übernehmen des Besitzes von Dateien und Objekten

Diese Punkte sollten Sie sich im nächsten Schritt auf jedem einzelnen Server besonders genau unter die Lupe nehmen und korrekt konfigurieren – gefolgt von den übrigen Benutzerrechten.

Damit ist der größte Teil der Aufgabe bereits erledigt und Sie haben eine gute Ausgangsbasis in Punkto Sicherheit geschaffen. Anschließend gilt es lediglich, den Status Quo aufrecht zu erhalten beziehungsweise Änderungen zu überwachen.

Dabei helfen beispielsweise die im nächsten Tipp vorgestellten Reports in ADAudit Plus.

Tipp 4: Änderungen von Benutzerrechten überwachen

Es gibt zwei Möglichkeiten, die zu Änderungen der Benutzerrechte auf einem Windows-Server führen können:

- Es wird ein neues Gruppenrichtlinienobjekt (Group Policy Object (GPO)) angelegt, das Auswirkungen auf die User-Rechte auf einzelnen oder mehreren Servern hat.

- Der lokale Administrator eines Servers, der fast jede Einstellung kontrolliert, ändert eine dieser Einstellungen.

Um sicherzustellen, dass die korrekt konfigurierten User-Rechte langfristig beibehalten werden, sollten Sie sich zuverlässig über Änderungen informieren lassen. Die standardmäßig bereitgestellten Tools bieten allerdings keine Möglichkeit, alle Veränderungen in einem Report darzustellen oder eine automatische Alarmierung per E-Mail einzurichten. Deutlich einfacher geht es mit einer speziellen AD-Management-Lösung wie ADAudit Plus, die alle Änderungen an den Benutzerrechten komfortabel in einem Report anzeigt.

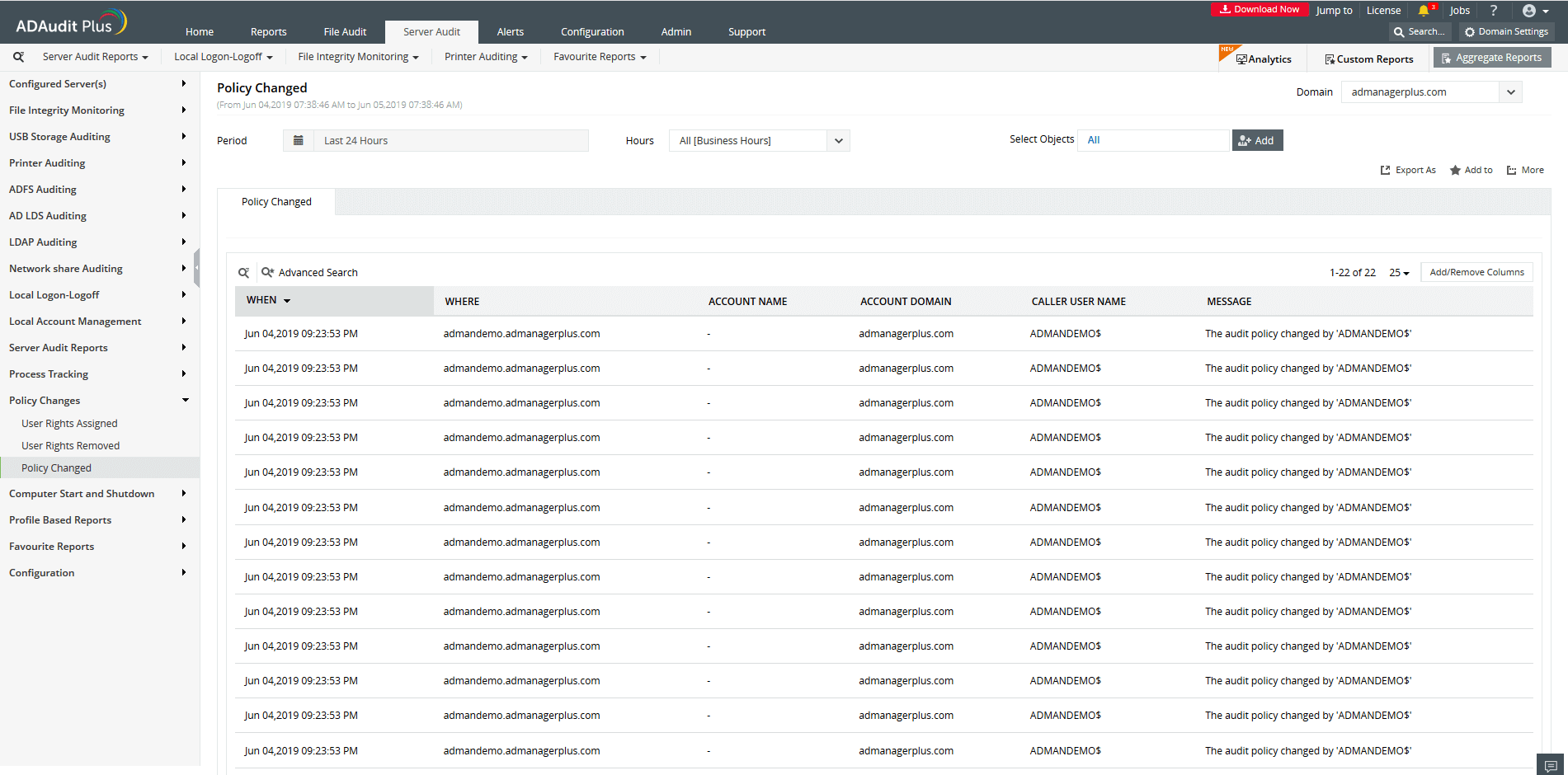

So richten Sie den vorkonfigurierten „Policy Changes Report“ ein (siehe Abbildung 3):

- Richten Sie zuerst die Audit-Richtlinien auf jedem Windows-Server einmalig ein.

- Dazu aktivieren Sie die Einstellung „Audit Policy Change“ (beziehungsweise „Policy Change: Audit Authorization Policy Change“ in den erweiterten Einstellungen).

- Anschließend sollten Sie die Konfiguration der Windows-Server in ADAudit Plus im Reiter „Configuration“ überprüfen.

- Jetzt können Sie den Report in ADAudit Plus jederzeit in der Kategorie „Server Audit Reports“ im Tab „Server Audit“ aufrufen.

So sehen Sie auf einen Blick, welche Änderungen an den Benutzerrechten vorgenommen wurden – und das für alle Windows-Server im Unternehmensnetzwerk.

Zusatztipp:

Wie alle anderen Reports in ADAudit Plus lässt sich der „Change Policy Report“ mit einem Alarm verknüpfen. So können Sie sich bei kritischen Änderungen unverzüglich per E-Mail alarmieren lassen.

Tipp 5: Gesperrte Service-Accounts aufspüren

Viele Services, die auf Windows-Servern laufen, benötigen für die Authentifizierung des Dienstes auf dem Domain-Controller ein Benutzerkonto im Active Directory - den sogenannten Service-Account. Schlägt die Authentifizierung fehl, führt das zu einer Unterbrechung des Services. Passiert das mehrmals hintereinander, wird der Account in der Regel automatisch gesperrt.

Die Folge:

Der Service fällt komplett aus, bis die IT-Abteilung – meist durch die Beschwerde eines Anwenders – davon erfährt und das Passwort des Service-Accounts zurücksetzt.

Fast immer ist dafür ein falsches Passwort verantwortlich (die für den jeweiligen Domain-Controller eingestellten Passwortrichtlinien lassen sich über den in Tipp 3 vorgestellten Befehl „Secpol.msc“ aufrufen). Da die Kennwörter der Services fest im Code auf dem Windows-Server programmiert sind, werden im Active Directory vorgenommene Passwortänderungen nicht automatisch übernommen. So kann es gerade bei auf mehreren Servern verwendeten Service-Accounts schnell passieren, dass ein Server bei der Passwortsynchronisation übersehen wird.

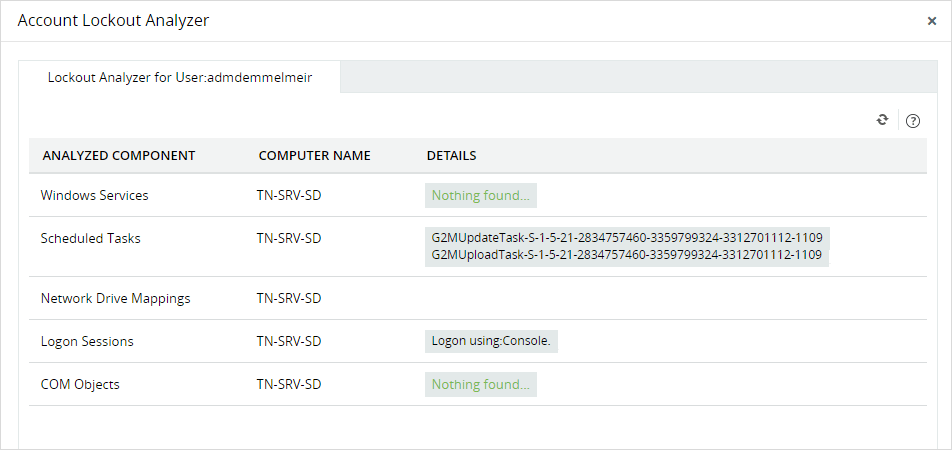

Mit ADAudit Plus können Sie gesperrte Service-Accounts schnell und effizient aufspüren und entsperren:

- Richten Sie sich dazu einmalig den „Account Lockout Analyzer“ (unter „Reports“ / „User Management“) ein. Mit Hilfe des Reports können Sie einfach und schnell herausfinden, ob ein gesperrtes Konto auf dem Computer, auf dem die Sperrung initiiert wurde, als Service-Account fungiert (Abbildung 4). So lässt sich sofort erkennen, welcher Service auf welchem Rechner durch die Sperrung unterbrochen wurde.

- Verknüpfen Sie den Bericht mit einem individuellen Alarm, damit Sie unverzüglich per E-Mail informiert werden, sobald ein Service-Account-Passwort geändert und/oder ein Account gesperrt wurde.

Auf diese Weise können Sie das Problem meist beheben, bevor die Anwender etwas von den Problemen merken.

Das Ergebnis: weniger User-Anfragen beim Helpdesk.

Fazit

Diese Tipps zeigen, dass die Arbeit am Active Directory einfacher sein kann. Mit geeigneten Lösungen wie ADAudit Plus und ADManager Plus lassen sich viele, bislang umständlich zu lösende Aufgaben mit Hilfe von Reports und Alarmen deutlich schneller und einfacher beheben. Das minimiert den Zeitaufwand für die IT-Abteilung und hilft dabei, die Servicequalität zu verbessern und die Anzahl der Helpdesk-Anfragen zu reduzieren – für zufriedenere Kollegen.