5 Sicherheitstipps für das Active Directory

Das Active Directory (AD) ist ein beliebtes Angriffsziel für Cyberkriminelle. IT-Verantwortliche sollten das AD daher so gut wie möglich absichern – idealerweise mit einer professionellen AD-Management-Lösung wie ADManager Plus von ManageEngine.

Wir stellen Ihnen fünf Bereiche vor, in denen Sie die Sicherheit Ihres Active Directory mit ADManager Plus mit wenig Aufwand signifikant verbessern können. Die folgenden Sicherheitsmaßnahmen lassen sich übrigens auch mit den von Windows bereitgestellten Bordmitteln durchführen – allerdings müssen Sie ohne professionelle AD-Management-Lösungen einen deutlich höheren Zeitaufwand einplanen:

- Schaffen Sie Benutzerkonten mit unbegrenzt gültigen Passwörtern ab

- Löschen Sie ungenutzte User Accounts

- Überprüfen Sie Standardgruppen mit privilegierten Rechten regelmäßig

- Nehmen Sie benutzerdefinierte Gruppen genau unter die Lupe

- Schränken Sie die Benutzerrechte für Server und Domain Controller ein

ADManager Plus Live-Demo

Wir stellen Ihnen die Funktionen von ADManager Plus gerne in einer unserer regelmäßigen Live-Demos vor - kostenlos und unverbindlich!

1. Schaffen Sie Benutzerkonten mit unbegrenzt gültigen Passwörtern ab

IT-Administratoren sollten ihre Benutzer alle 90 bis 180 Tage zur Vergabe eines neuen Passworts auffordern, um potentiellen Angreifern das Erbeuten von Passwörtern so schwer wie möglich zu machen. Der regelmäßige Austausch von Kennwörtern ist inzwischen zwar in vielen Unternehmen üblich, es lohnt sich jedoch, immer wieder nachzuprüfen, ob diese Einstellung wirklich bei allen Benutzerkonten aktiviert ist.

Sie sollten Ihr Active Directory daher regelmäßig nach Accounts mit der Option „non-expiring password“ durchsuchen und – falls Sie fündig werden – deren Einstellungen entsprechend ändern:

Option 1: ADManager Plus

- Gehen Sie in ADManager Plus auf den Reiter „AD Reports“ und wählen Sie unter „Password Reports“ den Report „Users with Password Never Expires“.

- ADManager Plus erstellt automatisch eine Liste aller Accounts mit dieser Einstellung. Sie können die Liste exportieren oder die Einstellungen der betroffenen Benutzerkonten direkt in der Liste ändern.

Option 2: Active Directory Users and Computers (ADUC)

- Öffnen Sie ADUC, klicken Sie mit der rechten Maustaste auf “Saved Queries“ und wählen Sie „New Query“.

- Vergeben Sie einen Namen für Ihre Anfrage, z. B. „Non-expiring password users“.

- Klicken Sie auf „Define Query“ und wählen Sie in der Drop-down-Auswahl „Custom Search“.

- Gehen Sie auf den Reiter „Advanced“.

- Geben Sie dort folgenden Befehl ein:

(objectCategory=person)(objectClass=user)(userAccountControl:1.2.840.113556.1.4.803:=65536) - Klicken Sie zweimal auf „OK“, einmal um die Eingabe zu speichern und einmal, um die Anfrage zu speichern.

- ADUC zeigt Ihnen jetzt alle Accounts mit unbegrenzt gültigen Passwörtern an. Über „Action“, „Export List“ können Sie die Liste als .txt-Datei speichern.

2. Löschen Sie ungenutzte User Accounts

In fast jedem Active Directory gibt es Benutzerkonten, die z. B. für neue Mitarbeiter erstellt, aber nie genutzt wurden. Meist handelt es sich dabei um „fertige“ Accounts, die bereits über verschiedene Gruppenmitgliedschaften verfügen – und damit Zugriff auf alle für diese Gruppen zugänglichen Daten gewähren. Dadurch sind ungenutzte Konten eine potentielle Schwachstelle für interne oder externe Angriffe. Noch größer wird das Angriffsrisiko, wenn die IT-Abteilung beim Anlegen neuer Accounts zudem jedes Mal das gleiche Standardpasswort verwendet.

Idealerweise sollten Sie beim Anlegen neuer Accounts zufällige Passwörter vergeben. Darüber hinaus ist es wichtig, nicht genutzte Accounts regelmäßig zu löschen bzw. zu deaktivieren. Die entsprechenden Reports finden Sie folgendermaßen:

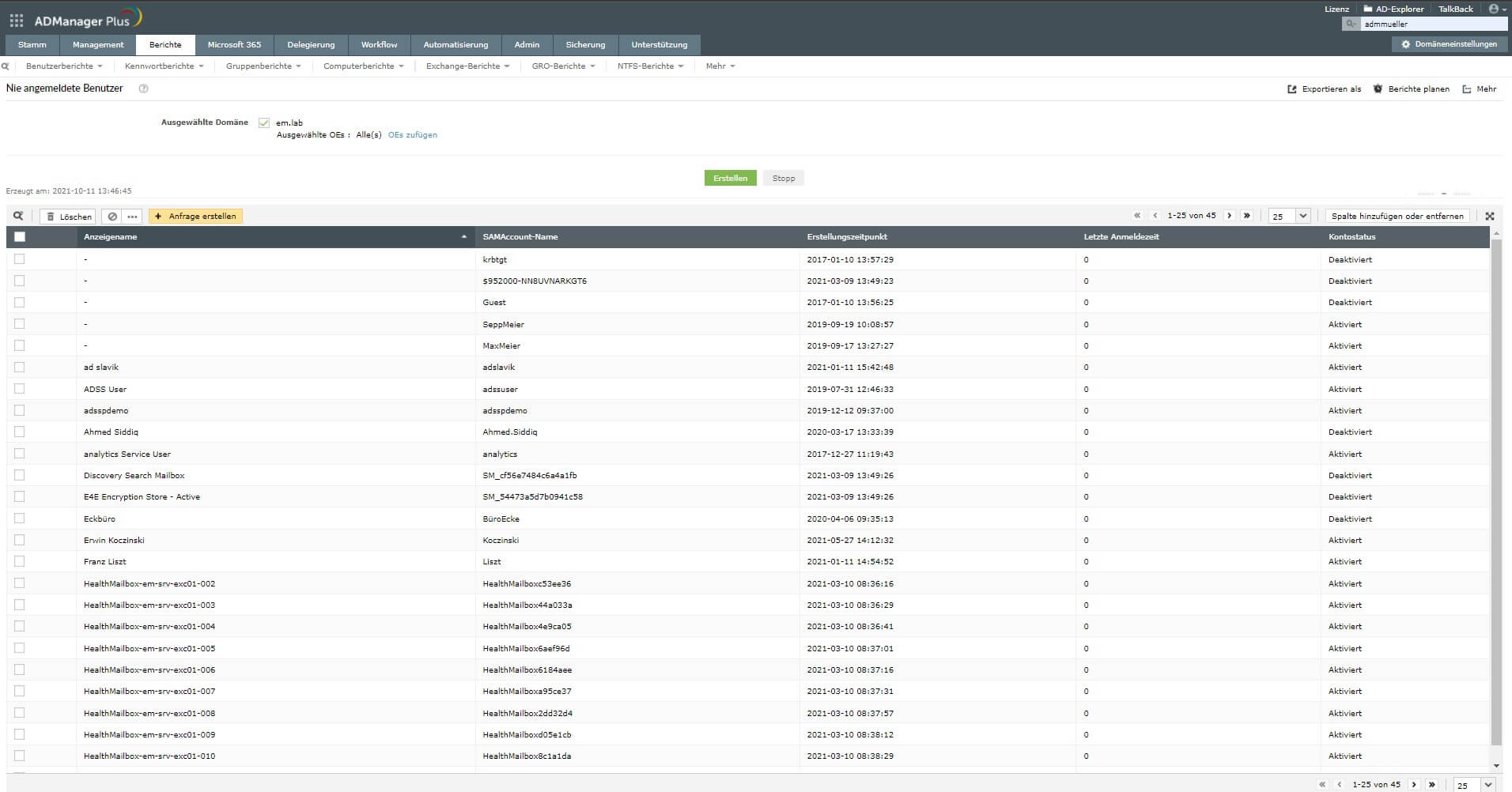

Option 1: ADManager Plus

- Wählen Sie auf dem Reiter „AD Reports“ unter „User Reports“ / „Logon Reports“ den Bericht „Users Never Logged On“.

- In der von ADManager Plus erstellten Liste finden Sie alle bislang ungenutzten Accounts inklusive Erstellungsdatum. Sie können nicht mehr benötigte Benutzerkonten einfach auswählen und deaktivieren oder löschen.

Option 2: Active Directory Users and Computers (ADUC)

- Öffnen Sie ADUC, klicken Sie mit der rechten Maustaste auf “Saved Queries“ und wählen Sie „New Query“.

- Vergeben Sie einen Namen für Ihre Anfrage, z. B. „Never logged in“

- Wählen Sie bei „Query root“ das entsprechende Root-Verzeichnis der Organisationseinheit (Oranizational Unit) aus

- Setzen Sie das Häkchen bei „Include subcontainers“, um Unter-Container bei der Suche mit einzuschließen.

- Klicken Sie auf „Define Query“ und wählen Sie in der Drop-down-Auswahl „Custom Search“.

- Gehen Sie auf den Reiter „Advanced“.

- Geben Sie dort folgenden Befehl ein:

(objectcategory=person)(objectclass=user)(!lastlogontimestamp=*) - Klicken Sie zweimal auf „OK“, einmal um die Eingabe zu speichern und einmal, um die Anfrage zu speichern.

- ADUC zeigt Ihnen jetzt eine Liste aller Accounts an, in die sich seit der Erstellung niemand eingeloggt hat.

- Leider enthält diese Liste keine Informationen zum Account-Erstellungsdatum. Vor dem Löschen von Benutzerkonten sollten Sie daher bei jedem Eintrag manuell prüfen, wann dieser erstellt wurde. So können Sie sicherstellen, dass beispielsweise kürzlich angelegte Accounts für neue Mitarbeiter nicht gelöscht werden.

3. Überprüfen Sie Standardgruppen mit privilegierten Rechten regelmäßig

Bei der Absicherung des Active Directory spielen Gruppen mit privilegierten Rechten eine zentrale Rolle: Denn durch die Gruppenmitgliedschaft verfügen die Anwender automatisch über erweiterte Rechte für die gesamte Domain oder einzelne Bereiche, die in den falschen Händen großen Schaden anrichten können. Viele dieser privilegierten Gruppen erstellt das Active Directory automatisch bei der Installation, wie „Domain Admins“, „Enterprise Admins“, „Account Operators“ und „Administratoren“.

Sie sollten die Mitglieder privilegierter Gruppen folglich ganz genau im Auge behalten:

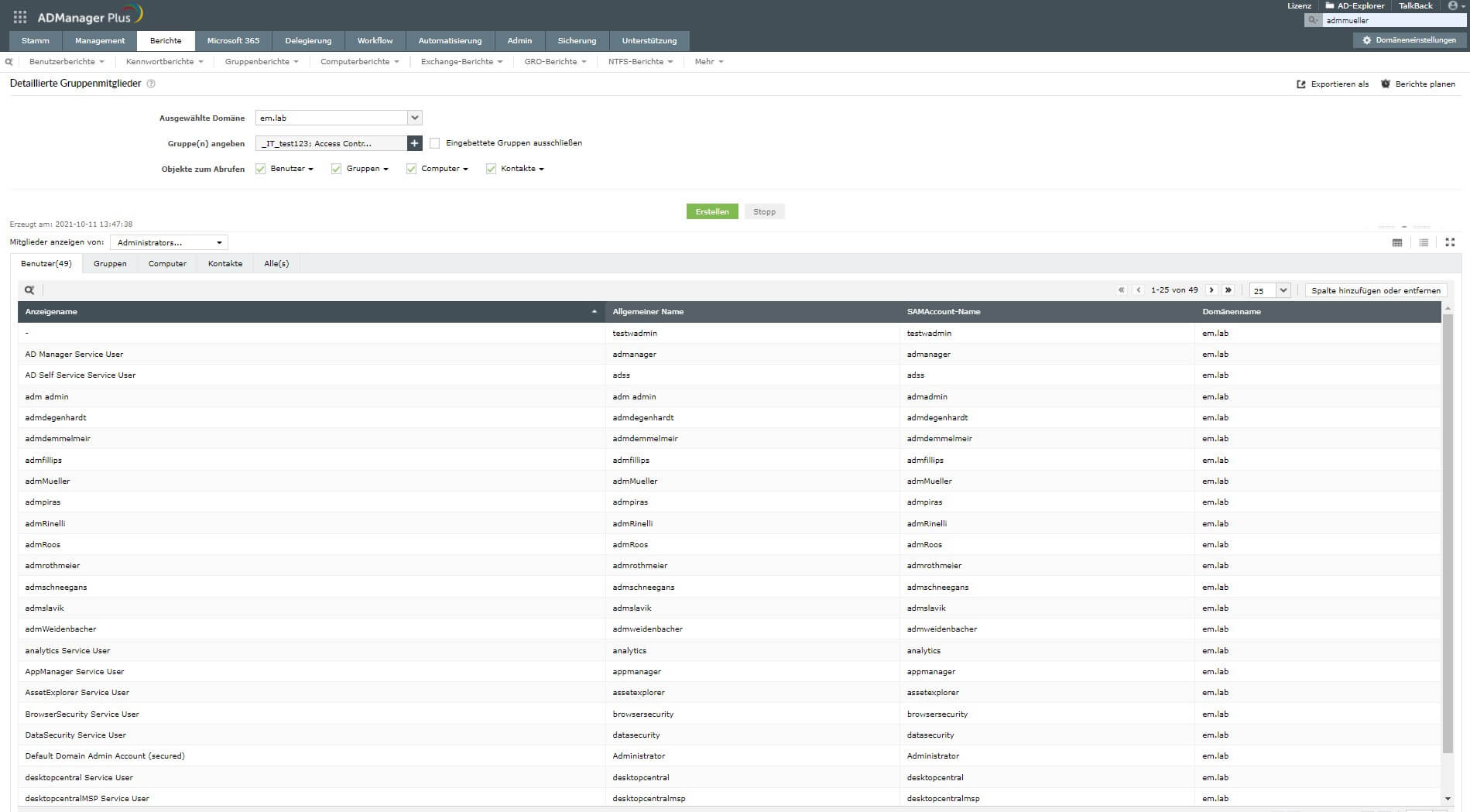

Option 1: ADManager Plus

- Wählen Sie im Reiter „AD-Berichte“ unter dem Menüpunkt „Gruppenverwaltung“ „Detaillierte Gruppenmitglieder“ aus.

- Wählen Sie im nächsten Schritt eine oder mehrere Gruppen aus, bestätigen Sie mit „OK“ und klicken Sie auf „Erstellen“.

- ADManager Plus zeigt Ihnen eine Liste aller Anwender, die Mitglieder der oben ausgewählten Gruppen sind.

Option 2: Active Directory Users and Computers (ADUC)

- Öffnen Sie ADUC und wählen Sie „Users“ in der Root Domain des AD-Forest aus.

- Wählen Sie mit einem Doppelklick eine Gruppe aus, z. B. „Enterprise Admins“ oder „Domain Admins“. Falls Sie Informationen zu mehr als einer Gruppe benötigen, müssen Sie den Vorgang ab hier für jede Gruppe einzeln wiederholen.

- Klicken Sie im Eigenschaften-Fenster auf den Reiter „Members“. Dort finden Sie eine Liste aller Mitglieder dieser Gruppe.

4. Nehmen Sie benutzerdefinierte Gruppen genau unter die Lupe

Benutzerdefinierte Gruppen sind eine weitere Sicherheitsschwachstelle im Active Directory. Diese werden entweder automatisch bei der Installation von Anwendungen wie Exchange, SharePoint, oder SQL erstellt oder manuell von Administratoren angelegt, beispielsweise für IT- oder Helpdesk-Mitarbeiter oder Entwickler.

Um die Mitglieder von benutzerdefinierten Gruppen genauer unter die Lupe zu nehmen, gehen Sie wie in „3. Standardgruppen mit privilegierten Rechten“ beschreiben vor.

5. Schränken Sie die Benutzerrechte für Server und Domain Controller ein

Für jeden Server und Domain Controller stehen im Active Directory über 35 verschiedene Benutzerrechte zur Wahl, die mitunter weitreichende Berechtigungen über das jeweilige Gerät verleihen. Angesichts dieser Vielzahl an Optionen ist es wichtig, den Überblick über die Benutzerrechte zu behalten. Nur so lässt sich sicherstellen, dass ausschließlich die richtigen Anwender bestimmte Aufgaben durchführen dürfen – etwa das System herunterfahren, die Systemzeit ändern oder Dateien sichern.

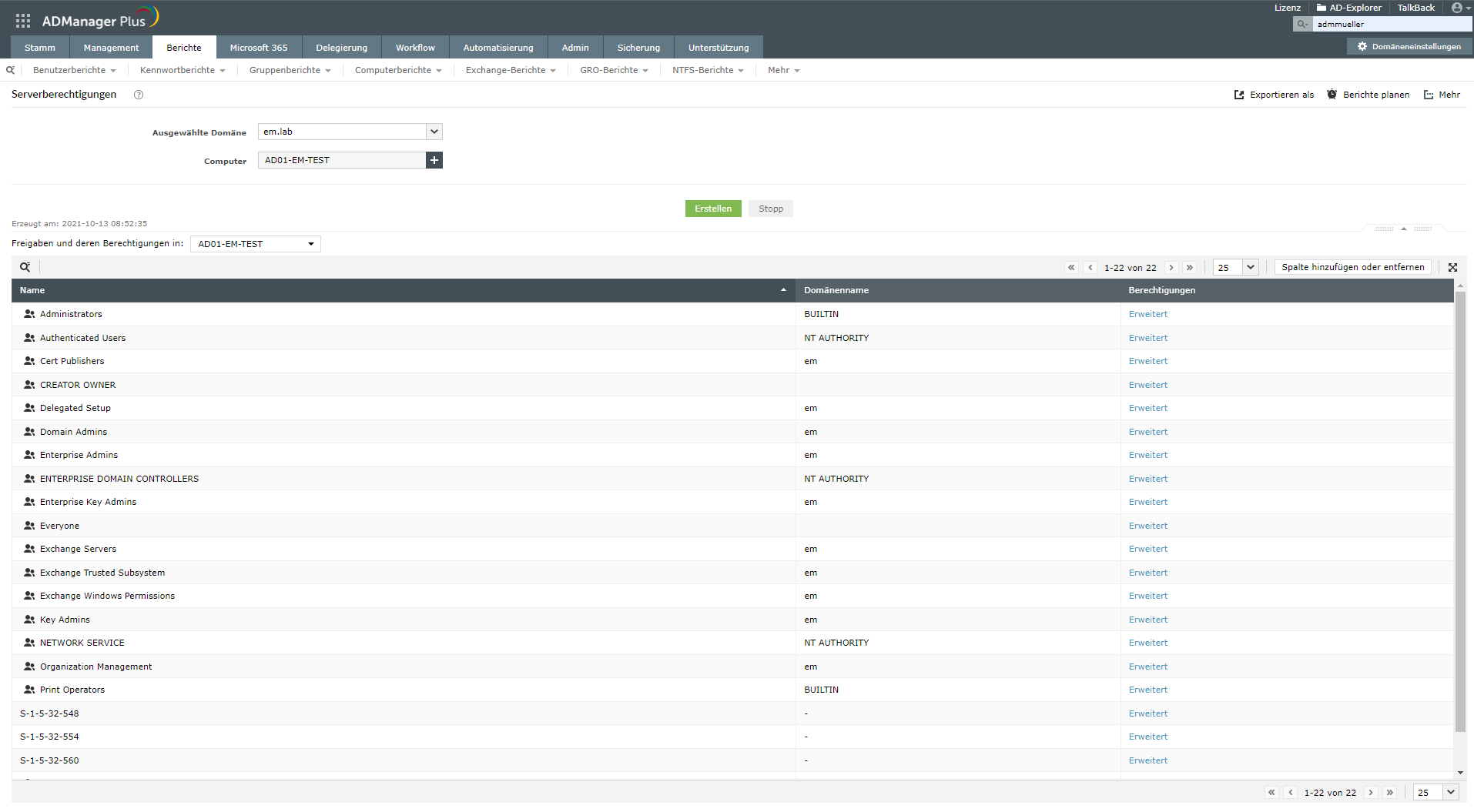

Option 1: ADManager Plus

Aus Server-Perspektive:

- Klicken Sie im Reiter „AD-Berichte“ auf den Menüpunkt „Konformitätsberichte“ und wählen Sie „Serverberechtigungen“.

- Wählen Sie bei „Computer“ die gewünschten Server aus und klicken Sie auf „Erstellen“.

- ADManager Plus erstellt Ihnen eine Liste mit allen Usern / Gruppen, die Zugriff auf den bzw. die ausgewählten Server haben.

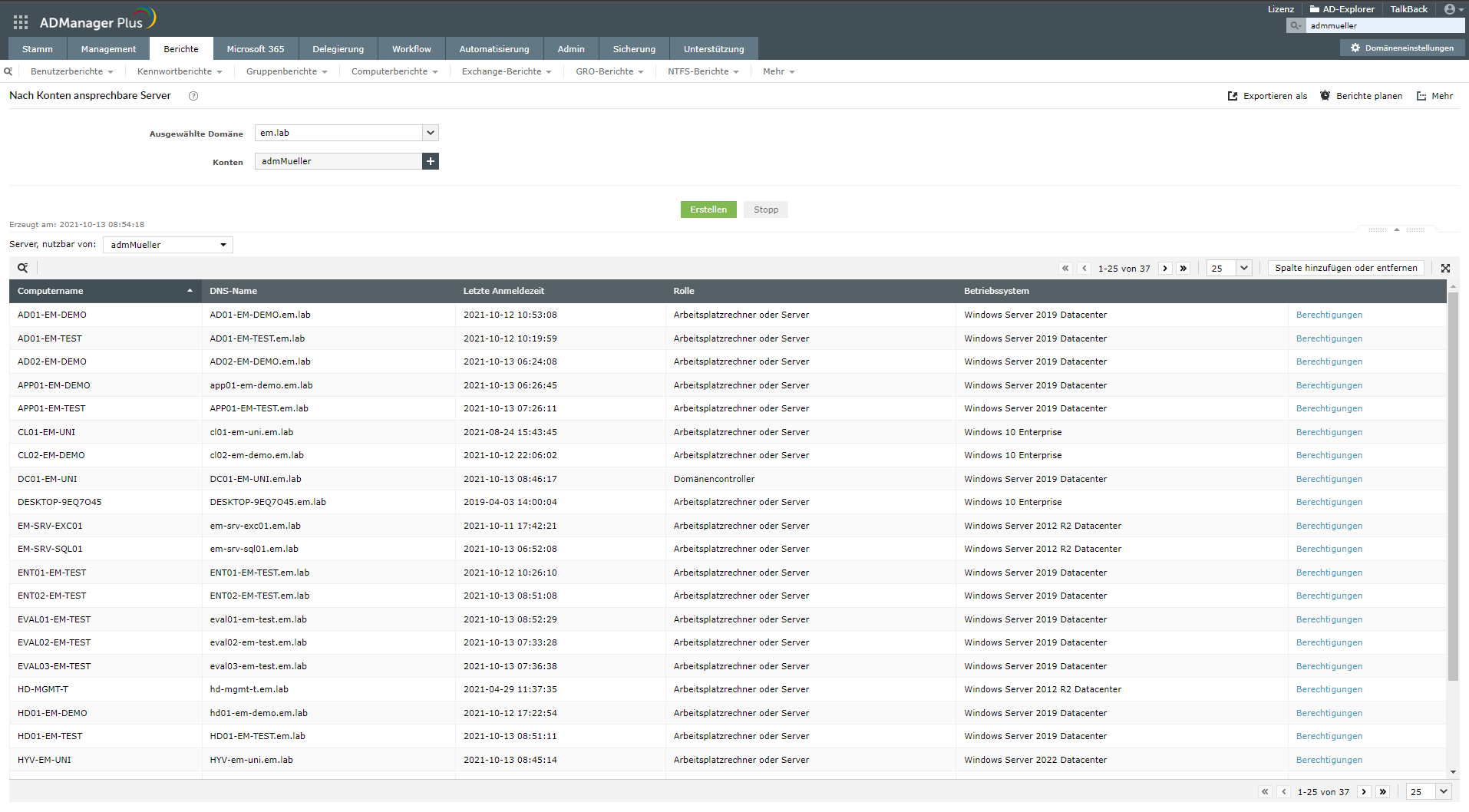

Aus User-Perspektive:

- Klicken Sie im Reiter „AD-Berichte“ auf den Menüpunkt „Konformitätsberichte“ und wählen Sie „Nach Konten ansprechbare Server“.

- Wählen Sie bei „Accounts“ die gewünschten Benutzer aus und klicken Sie auf „Erstellen“.

- ADManager Plus erstellt Ihnen eine Liste mit allen Servern bzw. Subnetzen, auf die ein bestimmter Account (User / Gruppe) Zugriff hat.

Option 2: Windows-Bordmittel

Wir konnten ad hoc keinen adäquaten Bericht mit Windows-Bordmittel erzeugen. Die lokalen Sicherheitsrichtlinien können Sie sich wie folgt anzeigen lassen:

- Klicken Sie auf den Start-Button von Windows (bis Windows 2008) und geben Sie im Menü „Ausführen“ den Befehl „Secpol.msc“ ein.

- Alternativ dazu können Sie auf dem Startbildschirm (ab Windows 2012) „Secpol.msc“ eintippen.

- Klicken Sie im linken Fenster auf „Security Settings“ und öffnen Sie den Ordner „Local Policies“ / „User Rights Assignment“.

- In der angezeigten Liste sehen Sie alle auf dem Server konfigurierten Benutzerrechte.