Ransomware-Erkennung

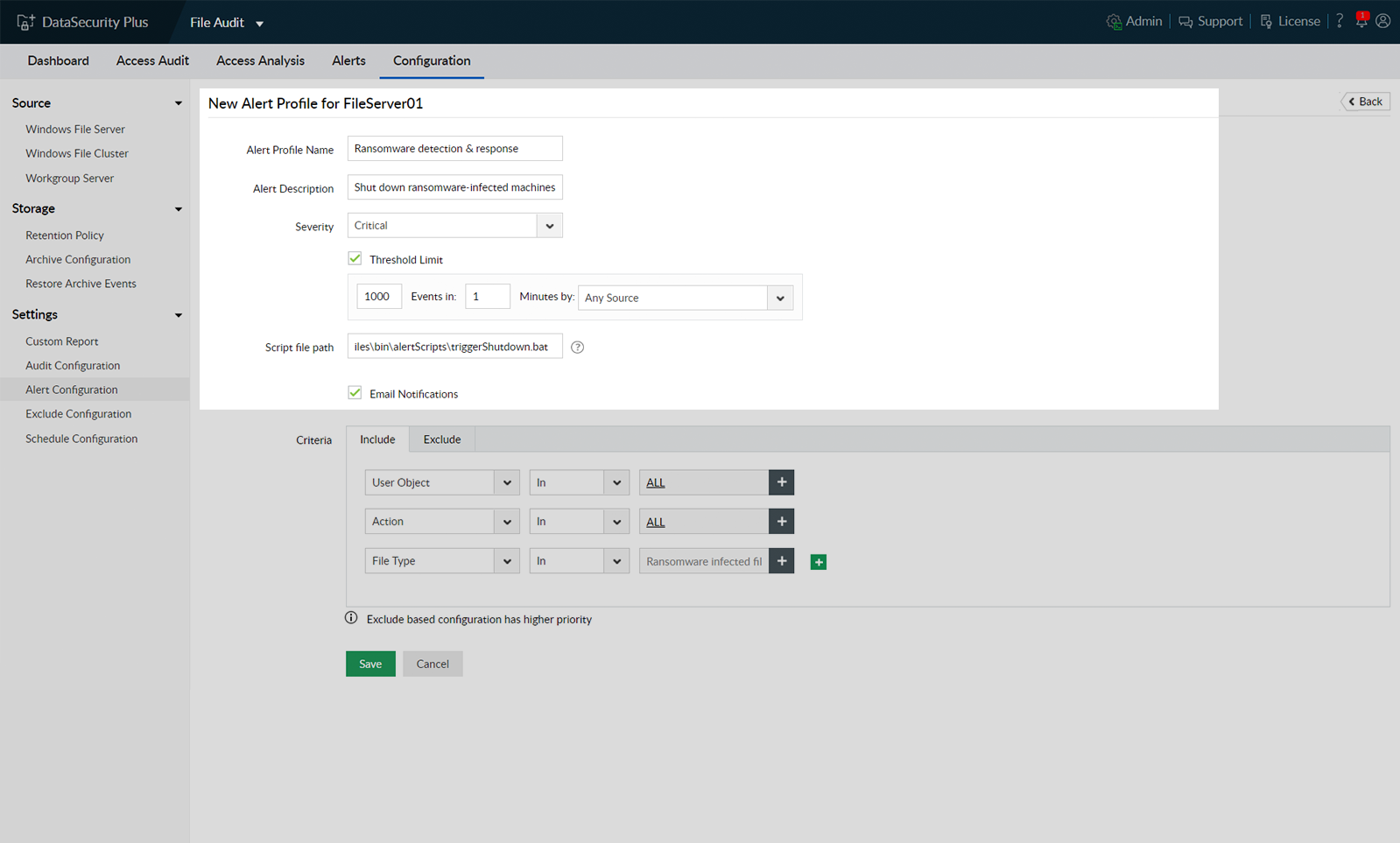

Mit den Funktionen zur Ransomware-Erkennung und -Reaktion von DataSecurity Plus können Sie Ransomware-Angriffe erkennen und umgehend darauf reagieren. Sofortige Warnmeldungen, eine Bibliothek bekannter Ransomware-Dateitypen und automatisierte Reaktionen auf Incidents helfen Ihnen dabei.

Hinweis:

Die Funktionen zur Ransomware-Erkennung und -Reaktion sind Teil des „File Server Auditing“-Moduls von DataSecurity Plus.

- Least-Privilege-Prinzip für Dateizugriff

Überprüfen Sie regelmäßig die Dateiberechtigungen, um sicherzustellen, dass Ihre sensiblen Dateien keine unzulässigen Berechtigungen aufweisen. Hat ein Opfer Schreibberechtigungen für eine freigegebene Datei, verschlüsselt Ransomware auch diese. - Einblick in die Dateiaktivitäten

Verschaffen Sie sich einen Überblick über Ihre Dateiserver-Umgebung, Ereignisse und das Benutzerverhalten, um bösartige Aktivitäten zu erkennen.

- Ransomware-Erkennung

Erkennen Sie plötzliche Spitzen bei Dateiereignissen wie Umbenennung, Löschung oder Änderung von Zugriffsrechten, die auf einen Ransomware-Angriff hindeuten. - Echtzeit-Benachrichtungen

Generieren Sie sofortige Benachrichtigungen per E-Mail über alle nicht autorisierten Dateiänderungen und Änderungen von Zugriffsrechten und fangen Sie extrem zeitkritische Vorfälle ab.

- Infektion stoppen

Unterbrechen Sie die Dateiverschlüsselung auf dem Host-Computer innerhalb von Sekunden, indem Sie den mit Ransomware infizierten Computer sofort herunterfahren. - Ransomware unter Quarantäne stellen

Isolieren Sie das infizierte Gerät vom Netzwerk, um die Auswirkungen von Ransomware auf Ihr Unternehmen zu minimieren.

- Forensische Untersuchung

Identifizieren Sie infizierte Computer schneller mit verwertbaren, genauen forensischen Daten. Erstellen Sie klare und präzise Audit-Protokolle als juristisches Beweismaterial.

Was ist Ransomware?

Ransomware ist eine hochentwickelte bösartige Software, die den Zugriff auf Daten durch Verschlüsselung von Dateien blockiert. Sobald die Dateien verschlüsselt sind, verlangen Hacker von den Opfern, dass sie ein Lösegeld zahlen, um wieder Zugang zu ihren Dateien zu erhalten.

Cyberkriminelle nutzen Social Engineering, Malvertisement, Brute-Force-Angriffe, Apps von Drittanbietern und andere Bedrohungsvektoren, um Ransomware auf das System eines Benutzers einzuschleusen. Der bekannteste Angriffsvektor ist eine Phishing-E-Mail, die Nutzer dazu verleitet, auf einen Link zu klicken oder einen Anhang zu öffnen. Opfer könnten auch dazu verleitet werden, eine bösartige Website zu besuchen und die ausführbare Ransomware-Datei herunterzuladen.

Sobald der Angriff läuft und die Daten verschlüsselt sind, gibt es zwei Möglichkeiten, Daten wiederherzustellen: Opfer können das Lösegeld bezahlen, aber das garantiert nicht, dass ihre Dateien entschlüsselt werden. Oder sie können ihre Daten mit Hilfe eines Backups wiederherstellen, aber potenziell lebenswichtige Daten, die nicht im letzten Backup enthalten sind, gehen verloren.

Der bisher größte Ransomware-Angriff, WannaCry, nutzte die EternalBlue-Schwachstelle, um mehr als 300.000 Opfer in über 150 Ländern zu infizieren. Inzwischen bieten einige Cyberkriminelle sogar Ransomware-as-a-Service an. Dabei stellen sie anderen Hackern ihre Ransomware bereit und erhalten dafür einen Teil des Lösegeldes.