Tipp: So konfigurieren Sie den Secure-Gateway-Server in Endpoint Central

Ob mobiles Endgerät oder Desktop: Inzwischen gibt es in vielen Unternehmen Roaming-Benutzer, deren Endpoints nicht mit dem lokalen Firmennetzwerk verbunden sind. Damit auch diese Geräte mit Endpoint Central (ehemals Desktop Central) verwaltet – und so regelmäßig mit Patches, Updates und neuer Software versorgt werden können – greifen diese in der Regel über das Internet auf den Endpoint-Central-Server zu.

Mit dem Secure Gateway Server Add-on von Endpoint Central lässt sich diese Kommunikation zwischen Roaming Agents und Endpoint-Central-Server durch eine zusätzliche Sicherheitsebene absichern. Der Secure-Gateway-Server fungiert dabei als sicherer Zwischen-Server für die eingehende Kommunikation der Endpoints. Das verhindert, dass der Endpoint-Central-Server direkt mit dem Internet verbunden ist und schützt ihn so vor Risiken und Bedrohungen durch Angriffe auf Schwachstellen.

In diesem Tipp erklären wir Ihnen, wie Sie den Secure Gateway Server in Endpoint Central richtig konfigurieren:

Produktvorstellung Endpoint Central

Wir stellen Ihnen die Funktionen von Endpoint Central gerne in einer unserer regelmäßigen Live-Demos vor - kostenlos und unverbindlich.

Vorbemerkung:

Bevor Sie mit der Konfiguration des Secure-Gateway-Servers in Endpoint Central beginnen, sollten Sie die öffentliche IP-Adresse Ihres Secure-Gateway-Servers und die private IP-Adresse des Endpoint-Central-Servers einem gemeinsamen FQDN (Fully-Qualified Domain Name) in Ihrem jeweiligen DNS zuordnen. Dies hat den Vorteil, dass die Agenten im LAN-Netzwerk den Endpoint-Central-Server nach wie vor direkt über eine schnellere Verbindung erreichen und lediglich die WAN-Agents der Roaming-Benutzer (über das Internet) über Secure Gateway auf den Endpoint-Central-Server zugreifen.

So passen Sie die Einstellungen in Endpoint Central für Secure Gateway an

1. Melden Sie sich bei Endpoint Central an, gehen Sie zu Agent / Fernarbeitsplätze und klicken Sie entweder auf Aktionen „Ändern“ oder auf „Fernarbeitsplatz hinzufügen“.

2. Geben Sie unter „Central-Server-Details“ die IP-Adresse des Secure-Gateway-Servers anstelle der IP-Adresse des Endpoint-Central-Servers ein. Damit wird die Kommunikation der WAN-Agenten und DS mit Secure Gateway sichergestellt.

3. Aktivieren Sie unter „Verteilungsserver/WAN-Agent-Kommunikation mit Central-Server“ die gesicherte Kommunikation (HTTPS).

4. Speichern Sie Ihre Änderungen.

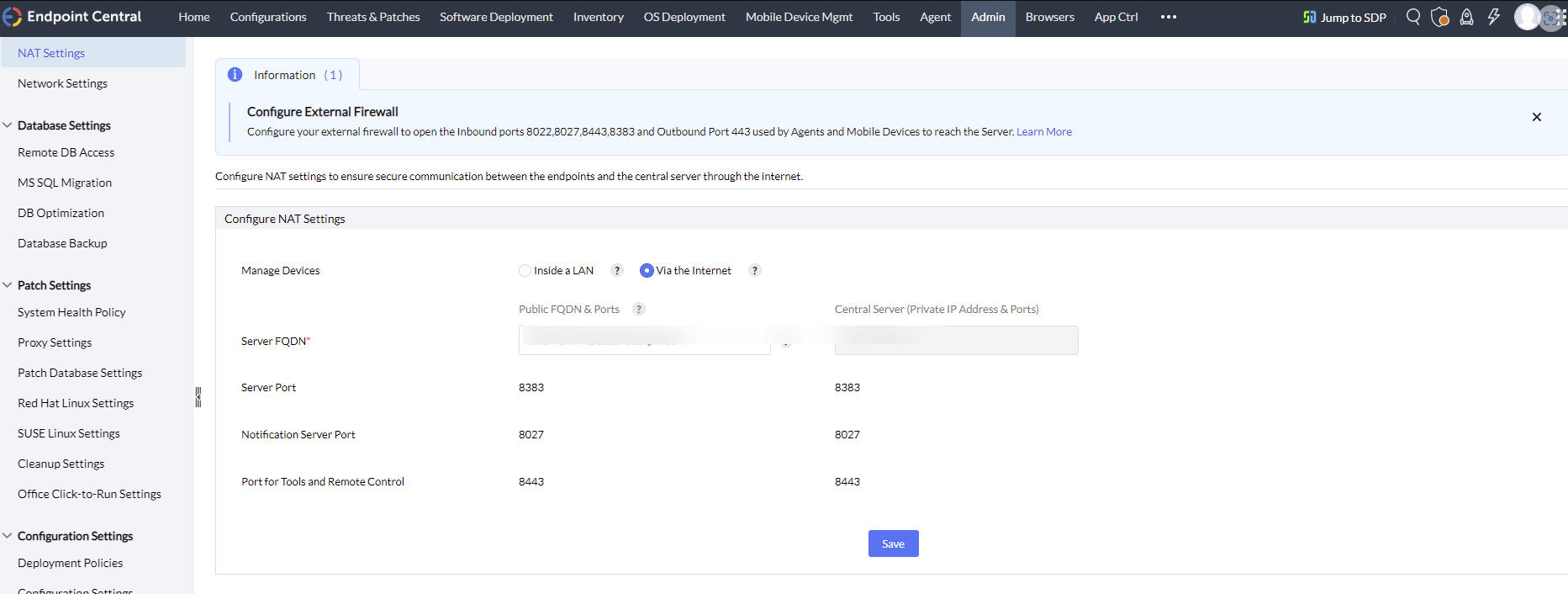

5. Klicken Sie auf dem Reiter Administrator unter Servereinstellungen auf NAT-Einstellungen.

6. Fügen Sie im Feld „NAT-Gerät“ den FQDN des Secure-Gateway-Servers zum öffentlichen FQDN hinzu.

So installieren und konfigurieren Sie Secure Gateway

1. Laden Sie das Secure Gateway Server Add-on herunter und installieren Sie es auf einem Server in der DMZ.

Alternativ kann der Server auch aus der Endpoint-Central-Konsole heraus (unter Administrator / Sicherheitseinstellungen / Sicherer Gatewayserver) heruntergeladen werden. Hier finden Sie auch die nötigen Angaben für Schritt 2.

2. Nachdem die Installation abgeschlossen ist, erscheint das Fenster „Setting up the Secure Gateway“. Geben Sie hier die folgenden Details ein:

- Server Name: Geben Sie die FQDN/DNS/IP-Adresse des Endpoint-Central-Servers an. Falls Sie einen Failover-Server verwenden, geben Sie bitte die virtuelle IP-Adresse an.

- HTTPS Port: Geben Sie die Portnummer an, über die mobile Geräte den Endpoint-Central-Server kontaktieren (z. B. 8383. Wir empfehlen, denselben Port 8383 (HTTPS) für den gesicherten Modus des Endpoint-Central-Servers zu verwenden).

- Username & Password: Geben Sie hier die Anmeldedaten eines Endpoint-Central-Benutzers mit Admin-Rechten ein.

- NS-Port (Notification Server Port): 8027 (zur Durchführung von On-Demand-Operationen), die Eingabe wird automatisch vorausgefüllt

- WSS-Port (Web Socket Port): 8443 (HTTPS), wird automatisch vorausgefüllt

- FTP-Port (File Transfer Port): 8031 (HTTPS), dieser Wert wird ebenfalls automatisch vorausgefüllt, kann bei Bedarf geändert werden

Tipp:

Bitte überprüfen Sie nach der Installation des Secure-Gateway-Servers in Endpoint Central, ob dieser korrekt funktioniert. Gehen Sie dazu in Endpoint Central zu Administrator / Sicherheitseinstellungen / Sicherer Gatewayserver. Wenn Sie alles richtig gemacht haben, sollten Sie hier jeweils ein grünes Häkchen zwischen WAN-Agents und Secure-Gateway-Server bzw. Secure-Gateway-Server und Endpoint-Central-Server sehen.

Jetzt haben Sie die Kommunikation zwischen dem zentralen Endpoint-Central-Server, den WAN-Agenten und den Roaming-Benutzern gesichert.

Empfehlungen zur Infrastruktur

Hier noch einige Empfehlungen zur Infrastruktur, die Sie befolgen sollten, damit der Secure-Gateway-Server reibungslos funktioniert:

- Die öffentliche IP-Adresse von Secure Gateway mit dem Port 8383 (HTTPS) sollte dem Endpoint-Central-Server mitgeteilt werden, damit die Erreichbarkeit überprüft werden kann.

- Konfigurieren Sie Secure Gateway so, dass es über die in den NAT-Einstellungen konfigurierte öffentliche IP/FQDN-Adresse erreichbar ist. Sie können das Edge-Gerät/den Router auch so konfigurieren, dass alle Anfragen, die an die öffentliche IP/FQDN-Adresse gesendet werden, an das Endpoint Central Secure Gateway weitergeleitet werden.

- Die Verwendung von HTTPS-Kommunikation ist obligatorisch.

- Sie müssen sicherstellen, dass die folgenden Ports auf der Firewall geöffnet sind, damit die WAN-Agenten mit dem Endpoint Central Secure Gateway kommunizieren können.

| Port | Typ | Zweck | Verbindung |

| 8383 | HTTPS | Für die Kommunikation zwischen dem WAN-Agenten/Verteilungsserver und dem Endpoint-Central-Server unter Verwendung des Endpoint Central Secure Gateways | Eingehend zum Server (Inbound) |

| 8027 | TCP | Zur Durchführung von On-Demand-Operationen | Eingehend zum Server (Inbound) |

| 8443 | HTTPS | Web-Socket-Port für Fernsteuerung, Chat, Systemmanager usw. | Eingehend zum Server (Inbound) |

| 8031 | HTTPS | Für die Übertragung von Dateien | Eingehend zum Server (Inbound) |