Active-Directory-Tipp: So spüren Sie gesperrte Accounts im AD auf und untersuchen die Ursachen

In diesem Tipp zeigen wir Ihnen, wie Sie herausfinden können, welche User-Accounts im Active Directory gesperrt sind und was die Ursache für die Sperrung war. Wir stellen Ihnen dabei zwei mögliche Varianten vor:

Mit Windows-Bordmitteln

Natives Auditing mit Windows-Bordmitteln

In diesem Abschnitt erfahren Sie, wie Sie die Ursache einer Account-Sperrung mit Hilfe der Ereignisanzeige (Event Viewer) in Windows herausfinden können. Bevor Sie loslegen können, sorgen Sie bitte dafür, dass Sie in Ihren Überwachungsrichtlinien die Überwachung von Anmeldeereignissen aktiviert haben. Das funktioniert wie folgt:

- Schritt 1: Gehen Sie in die Gruppenrichtlinien-Verwaltungskonsole (Group Policy Management Console (GPMC)) > Computerkonfiguration > Richtlinien > Windows-Einstellungen > Sicherheitseinstellungen > Lokale Richtlinien > Überwachungsrichtlinie.

- Schritt 2: Aktivieren Sie Anmeldeversuche überwachen und Anmeldeereignisse überwachen. Schalten Sie die Überwachung erfolgreicher und fehlgeschlagener Ereignisse ein.

- Schritt 3: Wechseln Sie nun zur Ereignisanzeige (Event Viewer) und suchen Sie nach Protokollen mit der Ereignis-ID 4740. In den Protokolldetails zur Sperrung des Benutzerkontos finden Sie den Namen des aufrufenden Computers (Caller Computer Name).

- Schritt 4: Gehen Sie zum aufrufenden Computer (Caller Computer) und durchsuchen Sie die Protokolle nach der Ursache für die Sperrung.

- Schritt 5: Durchsuchen Sie die Protokolle nach Ereignissen, die rund um den Zeitpunkt der Account-Sperrung auftraten.

- Schritt 6: Überprüfen Sie die aktuelle Anmeldehistorie und die Anmeldeversuche des Anwenders sowie Dienste und Applikationen, geplante Aufgaben, zugeordnete Laufwerke etc., auf die mit den Zugangsdaten des Nutzerkontos zugegriffen wurde.

- Schritt 7: Falls bei einem der oben genannten Ereignisse ein veraltetes Kennwort verwendet wurde, aktualisieren Sie das Passwort des Benutzers und erzwingen Sie die Replikation.

Mit ADAudit Plus

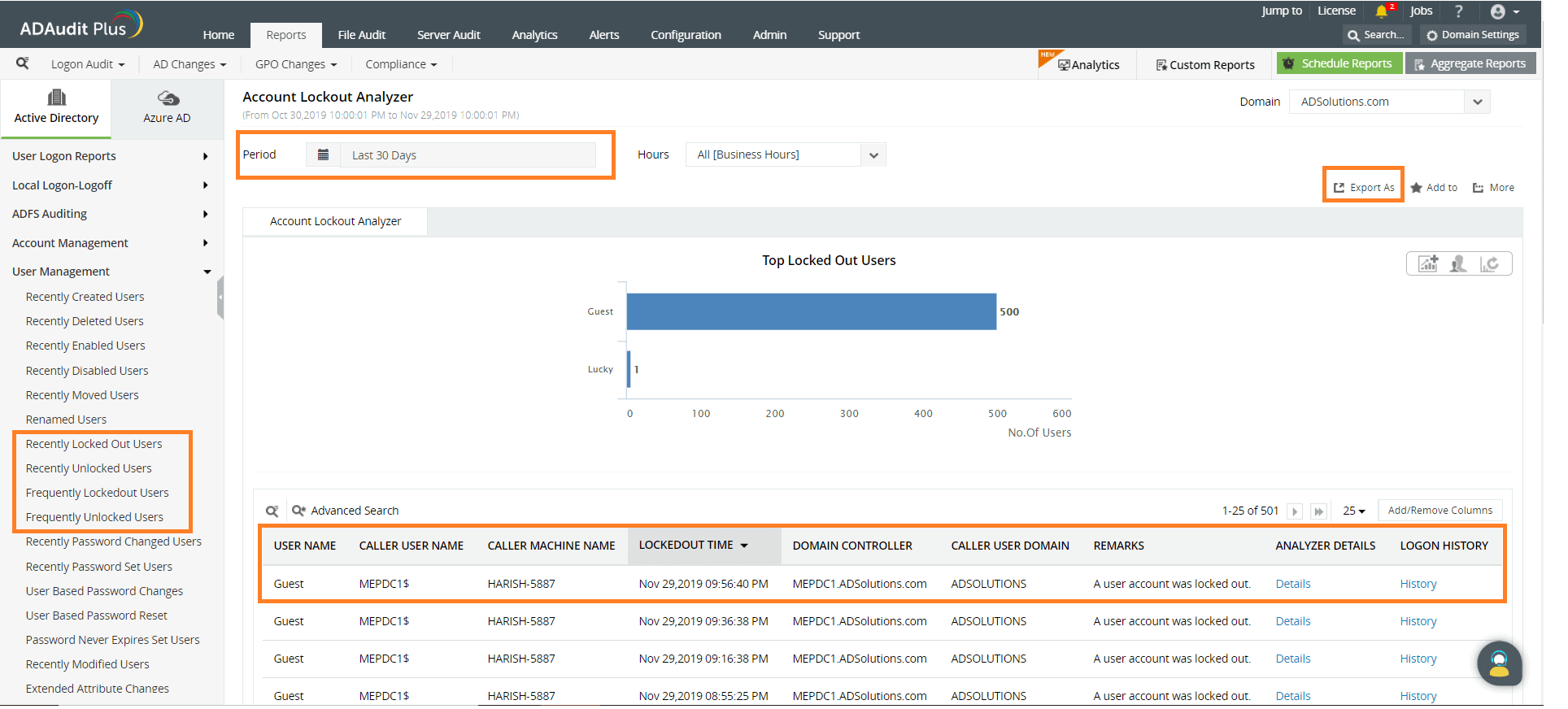

Wie finden Sie die Ursache von Active-Directory-Kontosperrungen mit ADAudit Plus heraus?

Mit ADAudit Plus lässt sich die Ursache einer Account-Sperrung mit wenigen Klicks herausfinden und Sie erhalten zu jeder Sperrung detaillierte Angaben (Wer, Wann, Wo und Warum). Richten Sie Sofortalarmierungen ein, die den zuständigen Administrator umgehend per E-Mail oder SMS informieren, wenn privilegierte Benutzer ausgesperrt werden oder ungewöhnlich viele Sperrungen auftreten.

Die Berichte in ADAudit Plus enthalten unter anderem folgende Angaben:

- Name des ausgesperrten Benutzers

- Domänen-Controller und Computer, aus denen der Nutzer ausgesperrt wurde

- Zeitpunkt der Sperrung

- Vorherige Anmeldeversuche des Nutzers

- Details zu Diensten, zugeordneten Laufwerken und Applikationen, die mit den Zugangsdaten des Nutzers verwendet wurden

Produktvorstellung ADAudit Plus

Wir stellen Ihnen die Funktionen von ADAudit Plus gerne in einer unserer regelmäßigen Live-Demos vor - kostenlos und unverbindlich!

Lassen Sie sich sofort alarmieren, wenn privilegierte Benutzer ausgesperrt werden oder sich Sperrungen häufen. ADAudit Plus kann derartige Alarmierungen direkt per E-Mail oder SMS an mobile Endgeräte von Administratoren oder Technikern senden. Mit diesem AD-Lockout-Tool können Sie Kontosperrungen innerhalb von wenigen Minuten auffinden und auflösen.

Über ADAudit Plus

ADAudit Plus ist ein webbasiertes Change-Auditing-Tool, das alle Änderungen im Active Directory in Echtzeit überwacht:

- Zeichnen Sie alle Änderungen an Windows-AD-Objekten auf, einschließlich Usern, Gruppen, Computern, Gruppenrichtlinienobjekten und Organisationseinheiten.

- Überwachen Sie alle Logon-/Logoff-Aktivitäten der User, inklusive erfolgreichen und fehlgeschlagenen Anmeldeversuchen an Workstations im gesamten Netzwerk.

- Auditieren Sie Windows-Dateiserver, Failover Cluster, NetApp- und EMC-Speicher und dokumentieren Sie Änderungen an Dateien und Ordnern.

- Überwachen Sie Änderungen an Systemkonfigurationen, Programmdateien und Ordnern und sorgen Sie für lückenlose Dateiintegrität.

- Lassen Sie sich Änderungen an Windows-Servern, Druckern und USB-Geräten in der Ereignisübersicht anzeigen.

Weitere Active-Directory-Tipps: