Active-Directory-Tipp: So überprüfen Sie die Qualität von AD-Passwörtern – mit PowerShell oder ADSelfService Plus

Ob „123456“ oder „password“: Schwache Passwörter wie diese beiden Klassiker sind leider nach wie vor bei vielen Anwendern beliebt. Zwar lässt sich deren Verwendung – zumindest im geschäftlichen Umfeld – durch strenge Passwortrichtlinien unterbinden, es schadet jedoch trotzdem nicht, die Qualität der von den Anwendern verwendeten Passwörter regelmäßig zu überprüfen.

In diesem Tipp zeigen wir Ihnen zwei Möglichkeiten, wie Sie schwache Passwörter auf Grundlage einer vordefinierten Liste, doppelte oder leere Kennwörter sowie Default-Passwörter aufspüren. Zunächst erklären wir, wie Sie die Passwortqualität mit einem PowerShell-Skript überprüfen können. Anschließend zeigen wir, wie Sie sich schwache Benutzerpasswörter einfach und komfortabel mit dem kostenlosen „Weak Password Users Report“ von ManageEngine anzeigen lassen und deren Verwendung anschließend durch strenge Passwortrichtlinien in ADSelfService Plusverhindern können.

Der Weak Password Users Report ist Teil der „Free Active Directory Tools” von ManageEngine, die Sie hier kostenlos herunterladen können.

Schwache Passwörter mit PowerShell aufspüren

Mit dem rechts angegebenen PowerShell Skript können Sie sich im „Password Quality Report“ alle Benutzerkonten einer Domain auflisten lassen, die ein schwaches Passwort verwenden. Um das Skript erstellen zu können, müssen Sie zunächst das DSInternals-Modul von GitHub herunterladen.

Führen Sie das folgende PowerShell-Skript aus, um das DSInternals-Modul zu installieren:

Install-Module DSInternals

Mit der darin enthaltenen Test-PasswordQuality-Funktion können Sie jetzt die Passwortqualität überprüfen. Dazu erstellen Sie als nächstes eine Textdatei mit einer Liste schwacher Passwörter.

Anschließend geben Sie das unten stehende PowerShell-Skript ein und führen es aus:

$Passwords = "$($ENV:USERProfile)\Desktop\passwords.txt"

$Params = @{

"All" = $True

"Server" = 'DC'

"NamingContext" = 'dc=techsnips,dc=local'

}

Get-ADReplAccount @Params | Test-PasswordQuality -WeakPasswordsFile $Passwords -IncludeDisabledAccounts

Schwache Passwörter mit dem Weak Password Users Report finden und mit ADSelfService Plus unterbinden

1. Weak Password Users Report: Schwache Passwörter auffinden

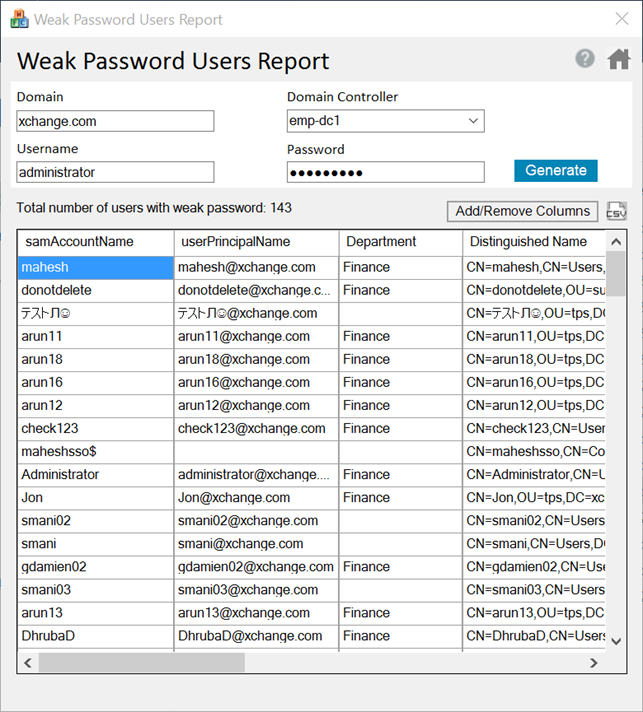

Der in den Free Active Directory Tools von ManageEngine enthaltene Weak Password Users Report ist eine komfortable Alternative zum oben genannten PowerShell-Skript. Der Weak Password Users Report hilft Ihnen, die Passwortqualität von AD-Benutzerkonten zu überprüfen. Dazu werden die Passwörter mit einer vordefinierten Liste von über 100.000 häufig verwendeten schwachen Passwörtern verglichen. Wird eine Übereinstimmung gefunden, zeigt der Report Details zum entsprechenden Benutzer an.

So erstellen Sie den Weak Password Users Report:

- Laden Sie die Free Active Directory Tools herunter und installieren Sie diese.

- Öffnen Sie die Anwendung mit dem Namen „ADManager Plus Free Tools“ und klicken Sie im Abschnitt Other Tools - AD Password Reports auf Weak Password Reports.

- Geben Sie die Namen Ihrer Domain DNS und des Domain Controllers ein.

- Melden Sie sich mit einem Account an, der über die erforderlichen Berechtigungen verfügt, indem Sie den Benutzernamen bei Username und das Passwort bei Password eingeben.

- Klicken Sie auf Generate, um sich alle Anwender mit schwachen Passwörtern auflisten zu lassen.

- Um die Liste zu exportieren, klicken Sie auf das CSV-Dateisymbol.

Im nächsten Schritt sollten Sie die aufgelisteten Anwender dazu zwingen, ihre schwachen Passwörter beim nächsten Login durch sicherere Passwörter zu ersetzen. Idealerweise verwenden Sie dazu eine Self-Service-Password-Management-Lösung wie ADSelfService Plus, mit der Sie strenge Passwortrichtlinien festlegen und durchsetzen können.

2. ADSelfService Plus: Schwache Passwörter verhindern

Um die Verwendung schwacher Passwörter zu verhindern, können Sie mit dem Kennwortrichtlinienerzwinger (Password Policy Enforcer) von ADSelfService Plus eigene Passwortrichtlinien erstellen. Neben dem Ausschluss von Wörtern aus dem Wörterbuch und Mustern können Sie viele weitere Regeln für Benutzerkonten in bestimmten Domänen, Gruppen oder Organisationeinheiten erstellen und so für sichere Passwörter sorgen.

Vorteile von ADSelfService Plus:

- Schnelle Konfiguration:

Mit ADSelfService Plus und den Free AD Tools von ManageEngine können Sie mit wenigen Klicks die Passwortqualität von Benutzerkonten überprüfen und die Erstellung schwacher Passwörter verhindern. Zum Vergleich: In PowerShell müssen Sie Skripte erstellen, debuggen und ausführen.

- Gleichen Sie Passwörter mit einer umfangreichen Liste schwacher Kennwörter ab:

Der „Weak Password Users Report“ enthält eine vordefinierte Liste mit über 100.000 häufig verwendeten schwachen Kennwörtern. Sie können diese Liste um weitere Passwörter ergänzen, die als gängig oder schwach angesehen werden. In PowerShell müssten Sie die Liste mit schwachen Passwörtern komplett selbst erstellen und den Dateipfad im Skript angeben.

- Detaillierte und exportierbare Berichte:

Der „Weak Password Users Report“ zeigt Ihnen detaillierte Benutzerinformationen wie sAMAccountName, Abteilung, OU, Gruppe etc. an. Sie können den Bericht auch als CSV-Datei exportieren. Mit PowerShell zeigt der Bericht nur den Anzeigenamen des Benutzerkontos an.

- Strenge Passwortrichtlinien erstellen:

In ADSelfService Plus lassen sich benutzerdefinierte Kennwortrichtlinien ganz einfach erstellen. Sie können z. B. die maximale Passwortlänge, die Mindestanzahl an Zahlen, Sonderzeichen, Klein- und Großbuchstaben festlegen oder die Verwendung von Wörterbuchwörter und Palindrome verbieten. Zwar lassen sich diese Regeln auch in PowerShell umsetzen, allerdings benötigen Sie hierfür umfangreiche Skripting-Kenntnisse.